Les cyberattaques peuvent facilement semer le chaos dans les entreprises, de plus en plus « digitalisées ». En 2017, Angeline Vagabulle * a vécu de l’intérieur une attaque informatique foudroyante dans son organisation (où elle occupait un poste de direction), qui a eu pour effet de tout paralyser. Elle raconte son vécu dans un roman, « Cyberattaque ». Elle revient avec nous sur cette mésaventure, et sur les enseignements qu’elle en tire en matière de sécurité informatique pour les entreprises – auprès desquelles elle intervient.

Que vous est-il arrivé le 27 juin 2017 ?

Ce jour là, l’entreprise où je travaillais a été victime d’une attaque informatique ; plus précisément, la cyberattaque mondiale NotPetya. Mais remettons les choses dans leur contexte. En juin 2017, mon entreprise était très jeune, très familiale, très « entrepreneure ». Nous étions 8000 au niveau mondial, mais nous restions une « petite » organisation, qui avait grandi très vite. Cette croissance très rapide a sans doute été le terreau d’une vulnérabilité : en grandissant trop vite, une entreprise n’a pas toujours le temps de tout bien mettre en place.

Nous avions une présence mondiale, mais nous travaillions étroitement et de façon collaborative avec chaque bureau géographique, grâce à Internet. Ce qui était une force s’est transformé en faiblesse lorsque nous avons été cyberattaqués : notre système était très intégré techniquement parlant, ce qui a permis au virus (caché dans des logiciels de paye et de comptabilité) de se propager plus rapidement qu’ailleurs, jusqu’à provoquer le chaos.

Votre entreprise s’est en effet retrouvée plongée des années en arrière, totalement paralysée, déconnectée…

Il s’agissait d’un vrai black-out, qui a duré plusieurs semaines. D’une façon très violente, s’est produit un arrêt complet de nos modes de communication. Nous ne pouvions plus non plus accéder à nos données, ni aux logiciels de traitement. Quelques systèmes se trouvaient sur le cloud, en ligne, mais la plupart ont été complètement interrompus. Littéralement, nous n’avions plus rien ! Plus de données à traiter, plus de moyens de communiquer…

Individuellement et collectivement, nous sommes tous passé par le même processus, les mêmes étapes incontournables. D’abord, le déni : quand j’ai traversé cette aventure avec mes collègues, nombre d’entre nous refusaient d’admettre qu’une telle attaque était possible, bien qu’y pensant. Tout le monde la redoutait, mais pensait que ça n’arriverait qu’aux autres. Pendant 48 heures au moins, nous nous disions tous que tout allait repartir rapidement, que la direction informatique avait tout prévu. Ensuite, vient la phase du désarroi et de la colère… contre les DSI qui ne peuvent rien vous dire (mais qui travaillent d’arrache pied, jour et nuit), et vers qui vous rejetez la faute faute de pouvoir agir – car l’attaque vous empêche de travailler, vous ne pouvez rien y faire, et vous commencez à vous poser la question de l’impact potentiel sur votre société et votre propre job. Enfin vient le moment où vous vous remobilisez…

En quoi cela vous a-t-il forcé à revenir à des méthodes de travail plus « anciennes » ?

Des outils que nous utilisions tous les jours, sans même nous poser la question, nous étaient brusquement retirés. Nous étions brutalement replongés 40 ou 50 ans en arrière. Cela nous a forcé à nous réinventer au quotidien… Par exemple, il nous était impossible de téléphoner ou d’envoyer de fax, puisque, comme la plupart des entreprises aujourd’hui, nous étions passés en mode IP sur nos communications : nous n’avions plus de lignes analogiques, tout passait par Internet. Et nous discutions aussi via la messagerie instantanée de nos ordinateurs.

Nous nous sommes alors rabattu sur les téléphones portables professionnels, mais nous avons vite constaté que dans une organisation, tout le monde n’en a pas. Certaines fonctions peu mobiles, certains postes à responsabilités réduites, ne justifiaient pas l’utilisation d’un smartphone. Dans mon cas, je ne pouvais pas parler aux équipes de Varsovie, avec qui je travaillais sur plusieurs projets, car elles n’étaient pas munies de cellulaires. Je ne pouvais ni les appeler ni leur envoyer d’e-mail. Pour communiquer avec elles, j’ai dû ruser pour récupérer des numéros de téléphones personnels (en contactant des collaborateurs sur des réseaux sociaux grand public…) et les contacter directement.

Je me suis aussi rendu compte, comme tous mes collègues, que je ne maitrisais pas vraiment où se trouvaient mes données. Par exemple, mon carnet d’adresses, où se trouvaient notamment les numéros de téléphone de mes contacts, n’était pas sur mon téléphone portable (comme je le pensais naïvement), mais sur une version répliquée de quelque chose situé dans un réseau qui a été frappé par l’attaque. Quand tout s’est déconnecté, j’ai ainsi perdu tous mes contacts et mes numéros, sans accès non plus à l’annuaire interne (uniquement en ligne) de l’entreprise.

Nous pensons souvent que l’information est là, alors qu’elle ne l’est pas vraiment, et nous ne pensons pas toujours à l’importance de tout sauvegarder, ailleurs, dans un endroit préservé d’un tel incident. Ce fut ainsi la course aux numéros de téléphone portables (professionnels, notamment), en fouillant dans le site externe de l’organisation, en cherchant sur Google, mais surtout en nous envoyant des SMS entre nous.

La solidarité et le mode débrouille font vite leur come back. Le black-out a signifié le retour du papier et du crayon, ainsi que l’utilisation de nos appareils personnels (smartphones, ordinateurs portables) au travail, en mode start-up / « BYOD » (bring your own devices). Nous avons travaillé au ralenti pendant au moins un mois, en mode dégradé, mais nous avons fini par réussir à remettre beaucoup de choses en route, par des systèmes « alternatifs » ; jusqu’à ce que nos équipes informatiques rétablissent tout.

Quel fut le résultat concret de cette attaque sur vos activités ?

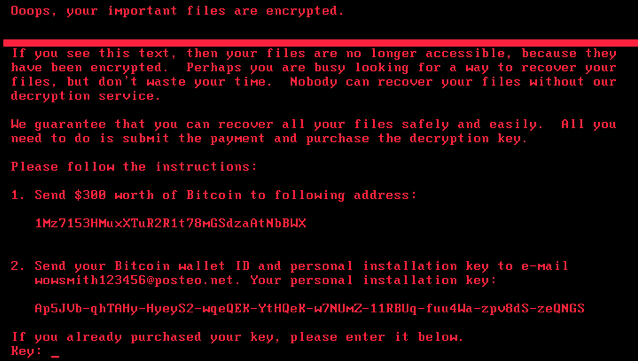

Quand l’attaque s’est produite, sur les écrans de nos ordinateurs, apparaissait une demande de rançon (en Bitcoins) pour récupérer les données (qui étaient censées avoir été cryptées) ; mais il s’agissait en fait d’un virus déguisé en ransomware : le logiciel malveillant était ainsi programmé… pour détruire. Ce virus, créé dans un contexte de cyberguerre entre la Russie et l’Ukraine, avait donc comme objectif de supprimer les informations, ainsi que les systèmes ; et non pas de simplement capturer vos données contre de l’argent.

En tant qu’opérationnelle, comme tant d’autres, je ne voyais pas que des fichiers avaient été détruits : cela restait virtuel, puisque l’ordinateur était éteint, avec un écran noir. Mais au fur et à mesure que les jours s’écoulaient, et que les choses se sont remises en place, nous avons alors pris conscience des conséquences, et découvert ce que nous avions perdu, réellement. Nous avons récupéré des données, mais de nombreux fichiers, surtout en local, ont disparu purement et simplement. Nos ordinateurs nous ont été rendu, mais ils étaient plus ou moins « vierges ». J’étais de mon côté plutôt disciplinée, ayant peu de données uniquement sur mon disque dur, mais certains ont véritablement tout perdu.

Outre les données, les conséquences ont aussi été financières. Mon organisation était solide financièrement, elle est toujours là aujourd’hui. Mais l’impact a été significatif et l’entreprise a perdu beaucoup d’argent, comme des centaines d’autres entreprises européennes, du français Saint-Gobain (220 millions de chiffre d’affaire de perte) au danois Maersk (300 millions de dollars de perte d’activité).

Quelles leçons en avez-vous tiré, et que peuvent apprendre les entreprises d’un tel incident ?

A l’heure de l’hyperconnexion digitale, que se passerait-il si, en l’espace d’un éclair, quelqu’un détruisait tous nos systèmes informatiques, comme ce fut le cas dans mon organisation ? Nos entreprises ont-elles pris la mesure de leur vulnérabilité face à des actes de cyberguerre mondiale ? Peu sont en fait prêtes à affronter ce type de situation – qu’elles soient petites ou grandes. Seules celles qui ont déjà subi une cyberattaque sont réellement préparées aujourd’hui.

76 % des 5000 entreprises de taille moyenne françaises subissent au moins un incident cyber tous les ans, avec des pertes entre 500 000 et 4 millions d’euros. Un tel épisode prouve donc l’importance du sujet de la cybersécurité, et donc de la préparation de l’organisation à de potentielles attaques informatiques – à travers l’identification et la détection des risques, la constitution d’un parc de back-up (sauvegarde), ainsi que la mise en place d’outils de protection plus efficaces, comme l’IA qui peut aider à identifier des comportements aberrants.

Mais cela est aussi un signal pour les entreprises, en terme de résilience. Il n’y aura jamais de protection absolue, le nombre de cyberattaques ne risque pas de baisser, et nous sommes trop dépendants de la technologie, qui va toujours plus vite que notre capacité d’adaptation. C’est pourquoi, sans pour autant renoncer à la digitalisation, il faut pouvoir travailler en mode dégradé et fonctionner sans les outils informatiques, sans que cela prenne trop de temps aux équipes. Donc utiliser aussi le papier, des outils « à l’ancienne », et des systèmes utilisables en mode « manuel ».

L’organisation ne doit pas non plus se reposer entièrement sur la direction informatique : la cybersécurité est un problème global, qui nous concerne tous. De nombreuses entreprises mènent déjà un gros travail de sensibilisation de tout un chacun, notamment vis-à-vis des e-mails étranges à ne pas ouvrir, et des sauvegardes à effectuer régulièrement. Mais cette sensibilisation est souvent faire en mode passif, et d’une façon très anxiogène – de nombreuses formations obligatoires destinées aux opérationnels n’impliquent pas assez ces derniers. Aux entreprises, donc, de faire comprendre à tous les salariés (y compris les dirigeants) que rien n’est jamais infaillible – à travers des exercices pratiques (tests d’intrusion, campagnes de faux phishing…), mais aussi un véritable apprentissage, très pragmatique, en matière de maîtrise des données, d’hygiène numérique, de compréhension du fonctionnement du système… et de bons réflexes à avoir en cas d’attaque informatique.

De telles mesures coûtent une certaine somme, mais celle-ci reste raisonnable au regard des risques posés par de potentielles cyberattaques.

* L’auteure de « Cyberattaque » garde volontairement son identité secrète.